クラウド環境でシステムを運用する上で、必ず出てくるのが「アクセス管理」です。特にAzureでは、リソースに対する操作権限を制御する仕組みとして Azure RBAC(Role-Based Access Control) が広く使われています。

しかし実際の現場では、とりあえずOwnerやContributorを付与している、スコープを意識せずに権限を設定している、誰がどの権限を持っているのか把握できていない——といった状態になっていることも少なくありません。このような状態では、アカウントが侵害された場合にその権限の範囲でシステムが自由に操作されてしまう可能性があります。

RBACの設計ミス=そのままセキュリティリスクになるということです。

Azure RBACの基本については「RBACとは?クラウド権限管理の基本とAzure RBACの仕組みをわかりやすく解説」を先にご確認ください。本記事では、実務でよくあるRBAC設計の失敗6選と、それを防ぐための設計ポイントを解説します。

よくある失敗6選

失敗①:過剰な権限付与

RBAC設計で最も多く、そして最も危険なのが過剰な権限付与です。「とりあえずOwnerを付けておけば全部できる」「後で調整すればいい」という判断が現場では多く見られます。

Owner Azureにおける最上位のロールで、すべての操作と権限付与が可能。

一見作業効率は上がるように見えますが、これは非常に危険な状態です。どのロールを付ければいいか分からない、細かく設定する時間がない、動かないと困るので強い権限を付ける——こうした状況でつい強い権限に逃げてしまいます。

ここで重要な視点があります。権限=攻撃者が操作できる範囲です。Owner権限を持つアカウントが侵害された場合、新しいユーザーの作成、権限の変更、リソースの削除、セキュリティ設定の無効化まで可能になります。つまり1アカウントの侵害が環境全体の侵害につながる可能性があります。

開発環境で一時的にOwnerを付与し、作業完了後に外し忘れるというケースは非常に多く、この状態が続くと”見えないリスク”が蓄積されることになります。

この問題を防ぐための基本の考え方が**最小権限の原則(Least Privilege)**です。

最小権限の原則 業務に必要な最小限の権限のみを付与する考え方。詳しくは「最小権限の原則とは?実務での考え方と設計例」を参照。

具体的には、必要な操作だけできるロールを選ぶ、強い権限は限定的に使う、不要になったらすぐ削除するといった対応が必要です。強い権限は確かに便利ですが、同時に攻撃者にとっても便利になります。RBAC設計では作業効率とセキュリティのバランスを取ることが重要です。

失敗②:スコープが広すぎる

次に多いのがスコープの設計ミスです。スコープとは、権限が適用される範囲のことです。

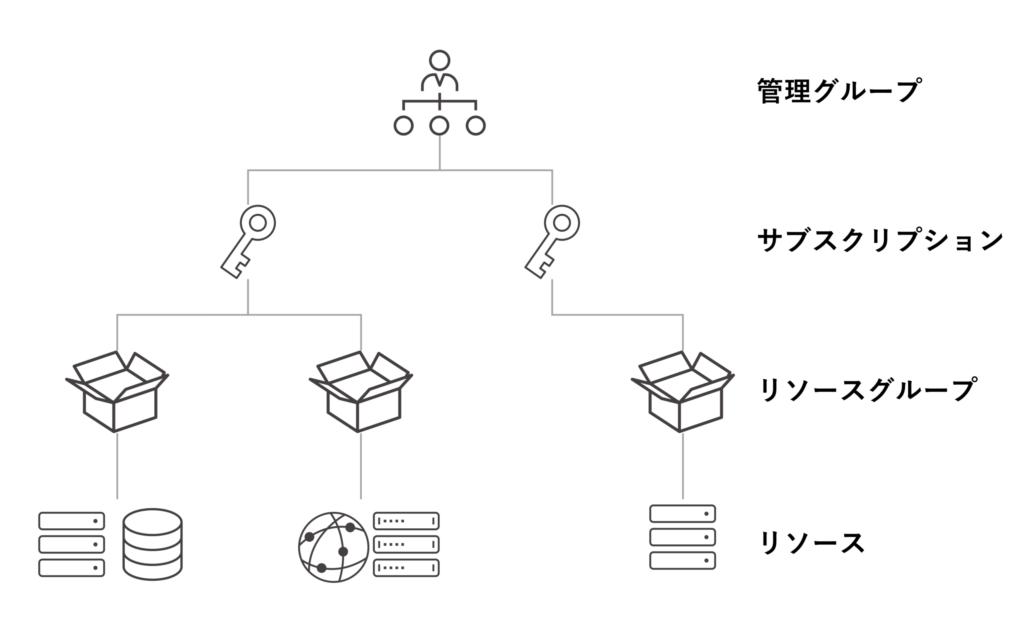

Azureでは管理グループ→サブスクリプション→リソースグループ→個別リソースという階層構造で権限が継承されます。上位スコープで付与した権限は下位にも自動的に適用されるため、意図せず過剰な権限を与えてしまう原因になります。

管理グループ(Management Group) 複数のサブスクリプションをまとめて管理するための管理単位。

サブスクリプション Azureのリソースを管理する課金・管理単位。

リソースグループ Azureリソースをまとめて管理する論理グループ。

実務でありがちなのが、設定が楽、とりあえず全部触れる、トラブルが起きにくい(ように見える)という理由でサブスクリプション単位で権限を付与してしまうことです。しかしこれは最も影響範囲が広い付与方法です。

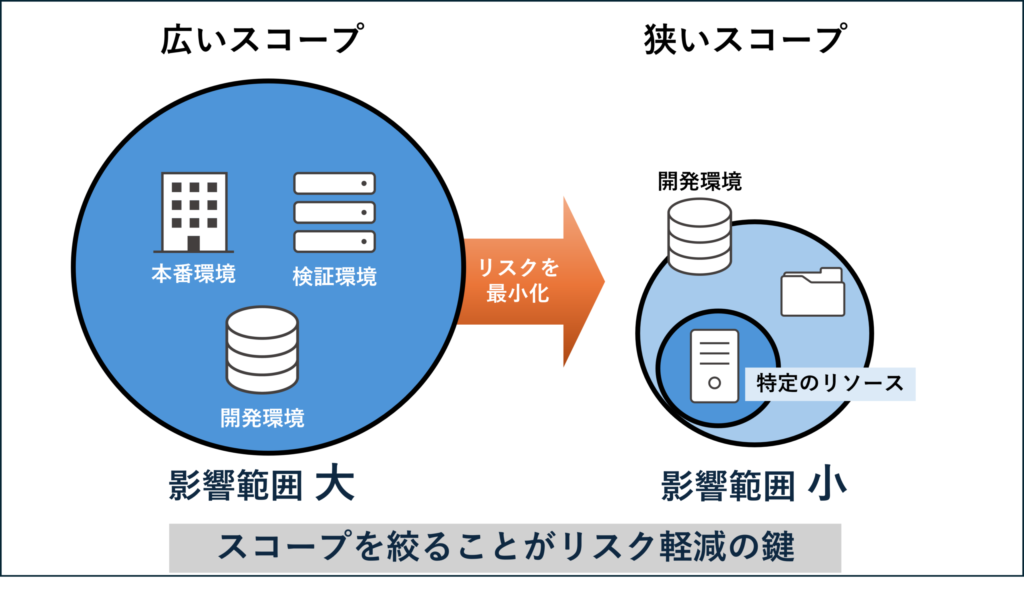

スコープの違いによる影響を比較すると、サブスクリプション単位ではすべてのリソースにアクセス可能で影響範囲は最大、リソースグループ単位では特定の環境に限定されて影響範囲は中、リソース単位では特定のリソースのみ操作可能で影響範囲は最小になります。同じロールでもスコープによってリスクが大きく変わります。

スコープが広いと、誤操作によるリソース削除、設定変更による障害、意図しない環境への影響が発生しやすくなります。さらにアカウントが侵害された場合、攻撃者の影響範囲も最大化されます。「開発者に開発環境だけ触らせたい」のにサブスクリプション単位で付与してしまい、本番環境にもアクセスできてしまうというケースは珍しくありません。

対策はシンプルです。サブスクリプション単位は極力避ける、リソースグループ単位で管理する、可能ならリソース単位まで絞る——必要な範囲だけに権限を付与することです。

RBAC設計では「何ができるか(ロール)」と「どこまでできるか(スコープ)」の両方をセットで考える必要があります。

失敗③:個人単位での権限管理

次に多いのがユーザー個人に直接ロールを付与してしまうケースです。AさんにContributorを付与、BさんにはReader+別のロールを付与、Cさんには個別に追加権限を付与——といったようにユーザー単位でバラバラに権限を管理してしまうパターンです。

一見すると柔軟に見えますが、長期的には管理が破綻する原因になります。すぐに権限を付けたい、グループ設計がされていない、「この人だけ特別」という例外対応が増える——といった理由でこの状態になりがちで、現場では「一時的な対応」がそのまま残ることが多くあります。

個人単位での権限管理が引き起こす問題は3つです。可視性が失われる(誰がどの権限を持っているか分からなくなり、不要な権限に気づけない)、異動・退職時の対応漏れ(旧権限が残り続ける、退職者アカウントが放置される)、権限のスプロール(業務上同じ役割なのにシステム上の権限がバラバラになる)です。

スプロール 管理されていない状態で権限が増え続けること。

対策はユーザーではなくグループに権限を付与することです。開発チームには開発者グループ、運用チームには運用グループといった単位でロールを付与し、ユーザーはグループに所属させるだけにします。グループベースで管理することで、権限が統一される、管理がシンプルになる、変更が容易になるというメリットがあります。「人」ではなく「役割(ロール)」で管理するのが基本です。個人対応は一時的には便利ですが、管理の複雑化、ミスの増加、セキュリティリスクの上昇というデメリットがあります。

失敗④:権限の放置

次に解説するのは付与した権限を見直さずに放置してしまうケースです。一時的に付与した権限を削除しない、異動後も旧権限が残る、退職者のアカウントが無効化されていない——といったケースが実務で非常に多く見られます。

一つひとつは小さな問題に見えますが、積み重なると大きなリスクになります。権限管理のルールがない、誰が管理しているか不明確、定期的な見直しが行われていない——これらが原因で「一時的な対応」が永続化するパターンが特に多いです。

権限の放置が引き起こす問題は3つです。不要な権限が増え続ける(本来不要な権限が時間とともに蓄積される)、攻撃対象が増える(退職者アカウントや使われていないアカウントは攻撃者にとっての入口になる)、どこが危険か分からなくなる(リスクの所在が見えない状態になる)です。

ここで重要なのが「権限は付けて終わりではない」という考え方です。

ライフサイクル管理 権限の付与から削除までの一連の流れを管理すること。付与(必要なときだけ)→ 利用(期間限定)→ 削除(不要になったら即削除)という流れを意識する。 詳しくは「IDライフサイクル管理とは?入社・異動・退職で権限を正しく管理する方法」を参照。

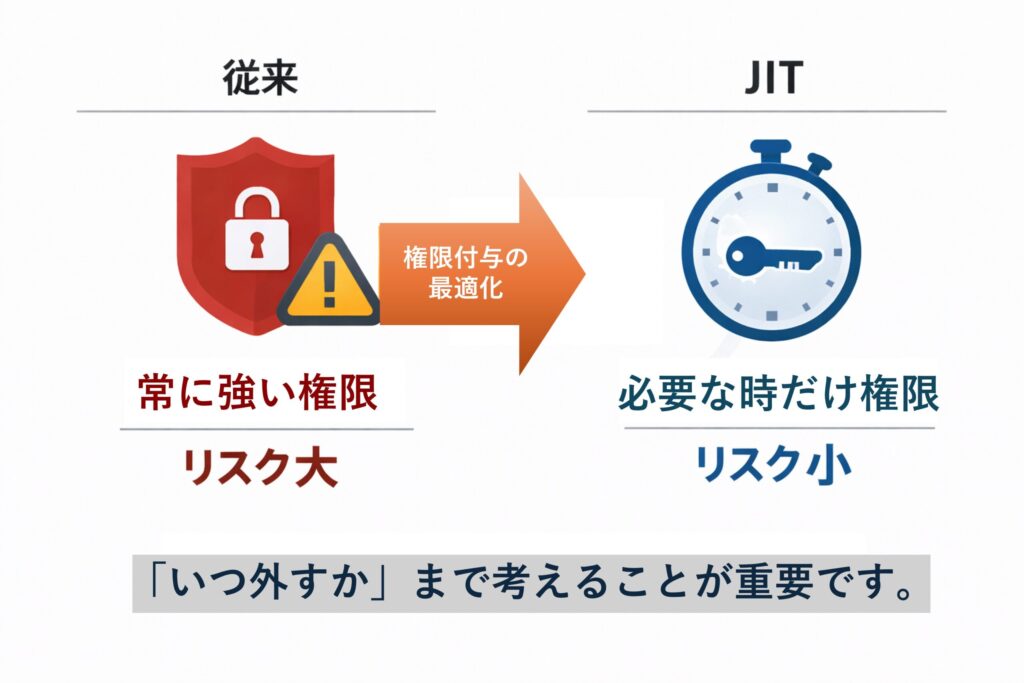

また、JIT(Just-In-Time)の考え方も重要です。

JIT(Just-In-Time) 必要なときだけ一時的に権限を付与する仕組み。作業時のみ管理者権限を有効化し、作業終了後に自動で無効化する。常に強い権限を持たせないという設計思想。

RBAC設計では「どの権限を付けるか」だけでなく、「いつ外すか」まで考えることが重要です。

失敗⑤:ロール設計が曖昧

ここまでの失敗は「運用」で起きるものが多かったですが、この失敗は設計そのものの問題です。とりあえず既存のロールを使う、深く考えずにContributorを付与する、ロールの使い分けルールがない——といった状態が実務でよく見られます。

最初に設計を作り込んでいないために、どのロールを使うべきか定義していない、環境ごとのルールがない、例外対応を繰り返してしまう——という結果になり、”なんとなく権限が決まる状態”になります。

ロール設計が曖昧だと3つの問題が起きます。権限の一貫性がなくなる(同じ役割でもAチームはContributor、BチームはReader+個別権限と統一されていない状態)、過剰権限が発生しやすい(明確な基準がないため安全側ではなく”楽な方”に寄り、強い権限が増える)、後から修正できなくなる(一度バラバラに設計された権限は影響範囲が広すぎて、修正すると業務に影響が出るため現実的に直せなくなる)です。

RBACは最初の設計がそのまま土台になるため、初期設計が非常に重要です。「後で考える」は通用しません。設計時に決めるべき最低限の内容は、どのロールを標準で使うか、どの役割にどの権限を付与するか、例外対応のルールの3点です。

設計例として、運用担当にはContributor、開発者には開発環境のみContributor、閲覧者にはReaderといったように役割ごとに明確に定義します。ネットワーク設計やアーキテクチャと同じで、最初に雑に作ると後で苦しむ構造になります。**「最初にちゃんと考えることが、最もコストが低い」**です。

失敗⑥:監査を考慮していない

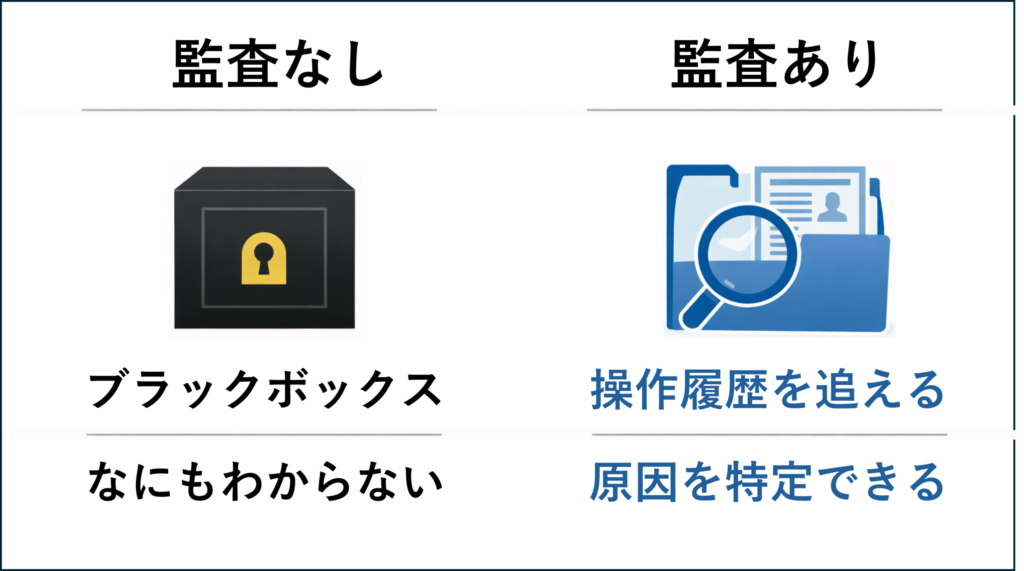

最後に解説するのは監査を前提にしていない設計です。RBAC設計ではどのロールを付けるか、スコープをどうするかに意識が向きがちですが、もう一つ重要な視点があります。**「後から追跡できるか」**です。

監査 誰が・いつ・何をしたかを記録・確認すること。クラウドでは操作ログ・アクティビティログなどがこれに該当する。

監査が重要な理由はシンプルです。インシデントは必ず起きる前提だからです。どれだけ設計を頑張っても、誤操作・不正アクセス・設定ミスはゼロにはできません。そのときに必要なのが「何が起きたかを追えること」です。

監査を考慮していないと、誰が操作したか分からない(VMが削除されたが誰がやったか分からない)、原因特定ができない(ログが不十分で再発防止ができない)、インシデント対応が遅れる(追跡できないと対応が遅れ被害が拡大する)という問題が発生します。

RBACは「誰が操作できるかを定義する仕組み」です。権限設計が曖昧だと誰でも操作できる状態になり、誰がやったか分からなくなります。最初から監査を前提にすることが重要で、個人ではなくグループで管理して責任範囲を明確にする、強い権限は限定的に付与する、ログ取得を有効化する——これらをセットで考える必要があります。

実務では「問題が起きたときに説明できるか」が重要です。権限設計・ログ・監査をセットで考える習慣を持ってください。

失敗を防ぐための設計ポイント

ここまで見てきた6つの失敗を防ぐために、実務で意識すべきポイントを整理します。

最小権限を前提に設計する——必要な操作だけ許可し、不要な権限は持たせません。「できることを増やす」のではなく「減らす」発想です。権限を減らすことはそのままリスクを減らすことにつながります。

スコープを最小化する——サブスクリプション単位は極力避け、リソースグループ単位で管理します。可能ならリソース単位まで絞ります。範囲を狭くすることは被害を限定することです。

グループベースで管理する——ユーザーではなくグループに権限を付与します。管理がシンプルになり、権限のばらつきがなくなり、異動・追加対応が楽になります。

強い権限は「期間」で管理する——OwnerなどはJITの考え方で、必要なときだけ付与し、作業終了後に削除します。常に強い権限を持たせません。

ロール設計を最初に決める——標準ロールの定義、役割ごとの権限整理、例外ルールを最初に決めておきます。後からの修正が難しい領域のため、初期設計が最も重要です。

監査とセットで考える——誰が・いつ・何をしたかを追跡できる状態にしておきます。RBAC設計は「付与すること」で終わりではありません。

RBAC設計で意識すべきポイントは、**「権限をどう与えるか」ではなく「どう制限するか」**です。

まとめ:守れるエンジニアになるための視点

RBACは単なる設定項目ではありません。セキュリティそのものを決める設計要素です。

RBAC設計でよくある失敗は、過剰な権限付与、スコープが広すぎる、個人単位での管理、権限の放置、ロール設計の曖昧さ、監査を考慮していない——の6つです。これらはすべて被害を広げる要因になります。

まずは権限を減らす、範囲を絞る、管理をシンプルにする——この3つを意識することが”守れる設計”の第一歩です。

【参考】Azure RBAC のベスト プラクティス | Microsoft Learn

あわせてご覧ください:

コメント