IAMは、クラウド環境におけるセキュリティの中核です。しかし実務では、「重要なのは分かっているけど、どう設計すればいいのか分からない」と感じている方も多いのではないでしょうか。

実際の現場では、まずアカウントを作成し、必要に応じて権限を追加していくといった場当たり的な運用になりがちです。その結果、不要なアカウントが残り続けたり、本来必要のない権限が積み重なったりと、気づかないうちにリスクが蓄積していきます。

クラウド環境では、一度認証を突破されると正規ユーザーとして扱われるため、内部からの操作として検知が難しくなります。さらに権限設計が不十分な場合には、被害が一気に拡大する可能性もあります。

IAM設計は単なる設定作業ではなく、システム全体の安全性を左右する「設計そのもの」です。重要なのは、問題が発生してから対処するのではなく、最初から「守れる設計」を行うことです。本記事では、初心者でも迷わず実践できるように、クラウドIAM設計の基本パターンを体系的に解説します。

IAM設計の全体像——4つの要素で考える

IAM設計は、単一の機能ではなく、複数の要素が組み合わさることで成り立っています。全体像を正しく理解するためには、まず以下の4つの要素に分解して考えることが重要です。

① ID管理(Identity) ② 認証(Authentication) ③ 認可(Authorization) ④ ライフサイクル管理(Lifecycle)

ID管理は、ユーザーやシステムを識別するための基盤です。誰がアクセスするのかを定義する部分であり、IAM設計の出発点となります。ここが曖昧なままでは、後続の認証や認可も正しく機能しません。

認証は、そのIDが正しい本人であることを確認する仕組みです。パスワードや多要素認証(MFA)などを用いて「本当にそのユーザーか」を検証します。この段階が弱いと、不正アクセスの入口になってしまいます。

認可は、認証されたユーザーに対してどのリソースにアクセスできるか、どの操作が許可されるかを制御する仕組みです。クラウドではRBAC(ロールベースアクセス制御)によって管理されることが一般的で、適切に設計されていない場合、被害の拡大につながります。

ライフサイクル管理は、IDと権限の状態を継続的に管理する仕組みです。ユーザーの入社・異動・退職に応じて、アカウントや権限を適切に変更・削除することで安全な状態を維持します。

これら4つの要素はそれぞれ独立しているように見えますが、実際には相互に密接に関係しています。例えば、認証が突破されても認可が適切であれば被害は限定されますし、逆に認可が過剰であれば被害は一気に拡大します。IAM設計は「どれか一つを強化すればよい」というものではなく、全体のバランスで成り立つ仕組みです。

この考え方はゼロトラストの思想とも一致しており、ネットワークの内外に関わらずすべてのアクセスを検証するという前提に基づいています。MicrosoftやAWSのガイドラインでも、アイデンティティ管理をセキュリティの中核として位置づけています。

(参考:アイデンティティ、ゼロトラストセキュリティアーキテクチャの第一の柱 | Microsoft Learn) (参考:IAM でのセキュリティのベストプラクティス – AWS)

IAMの基本から整理したい方は「IAMとは?認証と認可の違いから学ぶアクセス管理の基本」をあわせてご覧ください。

MFAについては「MFAとは?多要素認証の仕組みと実務での導入・運用ガイド」をあわせてご覧ください。

設計の流れ

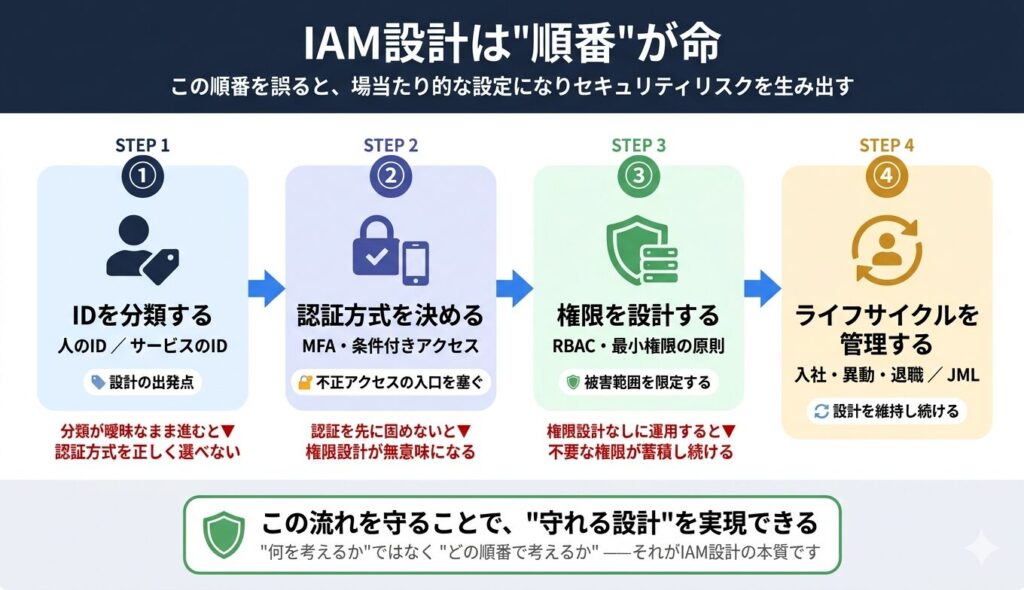

IAM設計を行ううえで最も重要なのは、「何を考えるか」ではなく「どの順番で考えるか」です。この順番を誤ると、場当たり的な設定になりセキュリティリスクを生み出します。

基本となる設計の流れは、以下の4ステップです。

① IDを分類する → ② 認証方式を決める → ③ 権限を設計する → ④ ライフサイクルを管理する

この順番には明確な理由があります。まず最初に「IDの分類」を行い、ユーザーが人なのかアプリケーションやサービスなのかを明確にします。この分類を曖昧にしたまま設計を進めると、適切な認証や権限の設計ができなくなります。次に「認証方式」を決定し、「権限設計」を行い、最後に継続的な「ライフサイクル管理」へと進みます。

この流れを守ることで、場当たり的ではない「守れる設計」を実現することができます。

ID分類(人 / サービス)

IAM設計の出発点となるのがIDの分類です。特に重要なのは、「人が使うID」と「システムが使うID」を明確に分けることです。

**人のID(ユーザーアカウント)**は、従業員や管理者など実際にログインして操作を行う主体です。パスワードやMFAを用いて本人確認を行い、操作ログと紐付けて管理する必要があります。個人単位で一意に発行し、共有しないことが原則です。

**サービスのID(サービスアカウント)**は、アプリケーションやバッチ処理などがシステム間で利用するIDです。人が直接ログインするものではないため、パスワードではなくAPIキーや証明書、マネージドIDなどの「非対話型の認証方式」で管理されることが一般的です。

サービスアカウント アプリケーションやシステム間通信のために使用される非人間のID。

サービスアカウントの権限設計(マネージドIDとサービスプリンシパルの使い分け・

最小権限の実装パターン)については

「サービスアカウントの権限設計|最小権限を守るためのパターンと実務ガイド」

で詳しく解説しています。

マネージドID クラウドプラットフォームが自動で管理するサービス用のID。パスワードや証明書を手動管理せずにシステム間認証を実現できる。

この2つを区別せずに管理すると、セキュリティと運用の両面で問題が発生します。サービスアカウントに人と同じ認証を適用すると管理が煩雑になり、逆に人のアカウントにシステム用途の権限を持たせると不正利用時のリスクが大きくなります。

また「共有アカウント」もよくあるアンチパターンです。1つのアカウントを複数人で使い回すと「誰が何をしたのか」が分からなくなり、監査やインシデント対応が困難になります。IDは必ず「個人単位」または「用途単位」で発行し、役割に応じて明確に分離することが重要です。

(参考:IAM でのセキュリティのベストプラクティス – AWS)

認証強度設計(MFAなど)

認証はIAMにおける最初の防御線です。ここが突破されてしまうと、攻撃者は正規ユーザーとして振る舞うことができ、検知や対処が遅れるリスクが高まります。

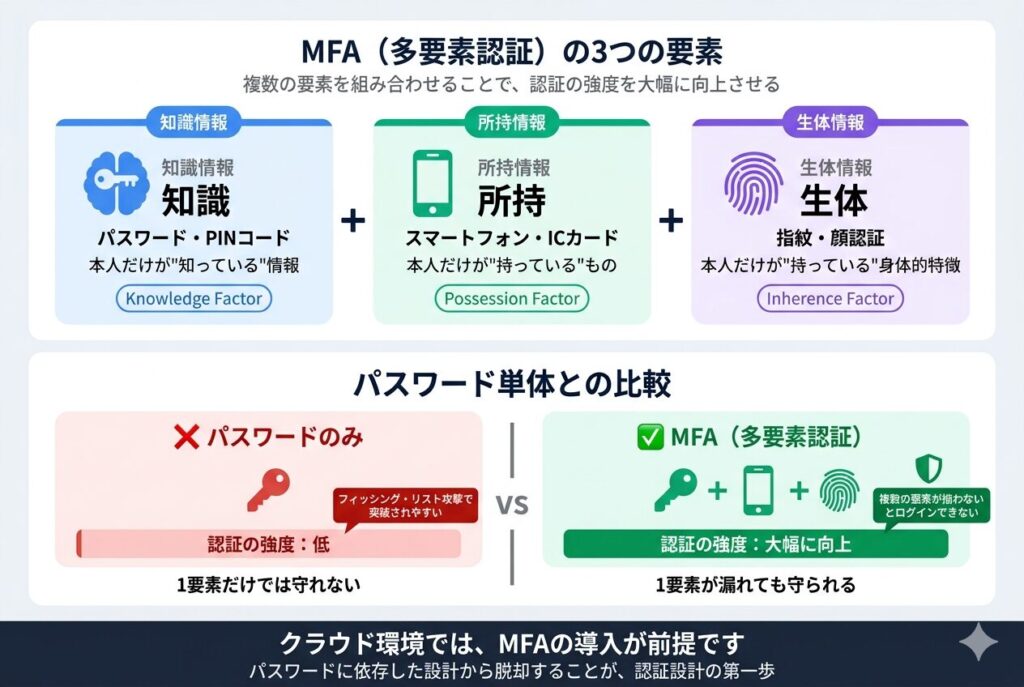

従来のIDとパスワードのみの認証は現在では十分とは言えません。フィッシング詐欺やパスワードリスト攻撃などにより、認証情報は容易に漏えい・悪用される可能性があります。

フィッシング詐欺 偽サイトやメールで認証情報を盗み取る攻撃手法。

パスワードリスト攻撃 漏えいしたID・パスワードの組み合わせを使い回して不正ログインを試みる攻撃。

そのためクラウド環境では、MFA(Multi-Factor Authentication)の導入が前提となっています。MFAは「知識(パスワード)」「所持(スマートフォン)」「生体(指紋など)」といった複数の要素を組み合わせることで認証の強度を大幅に向上させる仕組みです。

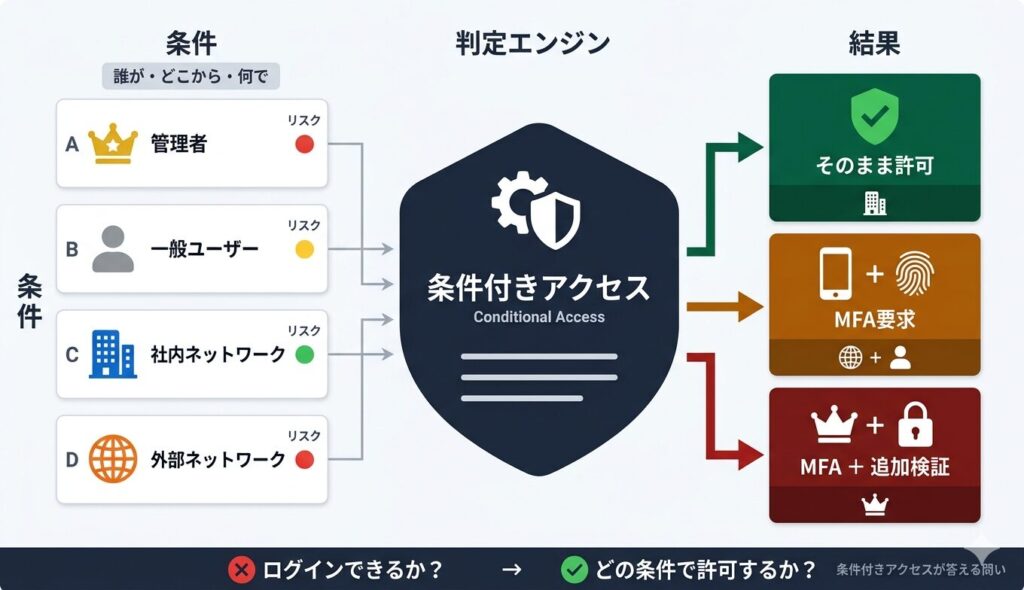

さらに重要なのは、「すべて同じ強度で認証するのではなく、リスクに応じて設計すること」です。管理者アカウントには必ずMFAを要求し、一般ユーザーでも外部ネットワークからのアクセス時には追加認証を求める——こうした制御は**条件付きアクセス(Conditional Access)**によって実現できます。

条件付きアクセス(Conditional Access) アクセス元の場所(社内/社外)、デバイスの状態(管理端末かどうか)、ユーザーのリスクレベルなどに応じて、認証の強度を動的に変更する仕組み。

認証設計において重要なのは「ログインできるかどうか」だけでなく、「どの条件でログインを許可するか」まで考えることです。パスワードに依存した設計から脱却し、複数の要素と条件を組み合わせた認証設計を行うことがクラウド時代の基本となります。

認証の設計ミスが具体的にどのようなリスクにつながるのかは「クラウドIAM設計でよくある失敗5選と対策」で詳しく解説しています。

権限設計(RBAC)

認証によってユーザーの正当性が確認された後は、「何ができるか」を制御する必要があります。これが認可(Authorization)であり、IAM設計の中でも特に重要な要素の一つです。

クラウド環境では、認可の仕組みとしてRBAC(Role-Based Access Control)が広く利用されています。RBACではユーザーに直接権限を付与するのではなく、「ロール(役割)」に対して権限を定義し、そのロールをユーザーに割り当てることでアクセス制御を行います。「開発者」「運用担当者」「管理者」といった役割ごとにロールを定義しておけば、個々のユーザーごとに細かく権限を設定する必要がなくなります。また異動やプロジェクト変更があった場合でも、ロールの付け替えだけで対応できるため運用の負担を大きく軽減できます。

ここで重要なのが「最小権限の原則」に基づいてロールを設計することです。ユーザーには業務に必要な最小限の権限のみを付与し、それ以上の権限は持たせないようにします。

また権限は一度付与して終わりではなく、定期的に見直す必要があります。業務内容の変化に応じて不要な権限が残り続けると、知らないうちにリスクが蓄積していきます。認可の設計では「誰にどの権限を与えるか」だけでなく、**「不要な権限を持たせない仕組み」**を作ることが重要です。

最小権限の原則の実務での考え方については「最小権限の原則とは?実務での考え方と設計例」で詳しく解説しています。RBACの仕組みや基本的な考え方については「RBACとは?クラウド権限管理の基本とAzure RBACの仕組みをわかりやすく解説」を、設計でよくある失敗については「Azure RBAC設計でよくある失敗6選と対策」をあわせてご覧ください。

ライフサイクル管理

IAM設計は初期設定だけで完結するものではありません。実際の運用の中で維持されて初めて、セキュリティとして機能します。その中心となるのが「ライフサイクル管理」です。

ライフサイクル管理とは、ユーザーの状態変化に応じてIDや権限を適切に管理する仕組みのことを指します。主に以下の3つのタイミングで考えることが重要です。

**入社時(Joiner)**には、業務に必要なアカウントと権限を正しく付与します。このとき過剰な権限をまとめて付与してしまうと後のリスクにつながるため、最小権限を意識した設計が重要です。

**異動時(Mover)**では、業務内容の変更に応じて権限を見直します。よくある問題として、異動前の権限がそのまま残り続けるケースがあります。これにより本来不要な権限が蓄積し、セキュリティリスクが徐々に高まっていきます。

**退職時(Leaver)**では、アカウントの無効化または削除を確実に行います。退職者のアカウントが放置されていると、不正アクセスの入口として悪用される可能性があります。

JML(Joiner / Mover / Leaver) IDライフサイクル管理の3フェーズを表す用語。MicrosoftのID管理ガイドラインでも重要な管理プロセスとして定義されている。

(参考:ライフサイクルワークフローの理解 – Microsoft Entra ID ガバナンス | Microsoft Learn)

これらの対応をすべて手作業で行うのは現実的ではないため、可能な限り自動化を取り入れることが重要です。人事システムと連携してアカウントを自動作成・削除する仕組みや、定期的に権限レビューを行う仕組みを導入することで、継続的に安全な状態を維持できます。

「正しく付与すること」だけでなく、「不要になったものを確実に削除すること」——設計と運用を切り離さずライフサイクル全体で管理することが、守れるIAM設計の基本となります。

JMLRの4フェーズを使った具体的な管理手順については「IDライフサイクル管理とは?入社・異動・退職で権限を正しく管理する方法」で詳しく解説しています。

アンチパターン

IAM設計では基本の考え方を理解していても、実務の中で崩れてしまうケースが少なくありません。特に多く見られるアンチパターンを整理します。

パスワード依存:MFAを導入せずIDとパスワードのみで運用している場合、認証が突破されやすくなり不正アクセスの入口になります。

アカウント共有:1つのアカウントを複数人で利用すると、誰が何をしたのか分からなくなり、監査やインシデント対応が困難になります。

不要なIDの放置:退職者や利用されていないアカウントが残り続けると、攻撃者に悪用されるリスクが高まります。

特権アカウントの常時利用:管理者権限を日常的に使用していると、万が一侵害された際の影響が非常に大きくなります。

これらの問題に共通しているのは、「設計ではなく運用で何とかしようとしている」点です。場当たり的な対応を繰り返すことで徐々にリスクが蓄積していきます。IAM設計において重要なのは個別の対策ではなく、**「最初に正しい設計の型を作ること」**です。

各アンチパターンの詳細については「クラウドIAM設計でよくある失敗5選と対策」と「Azure RBAC設計でよくある失敗6選と対策」をあわせて確認してみてください。

まとめ

IAM設計は、ID管理・認証・認可・ライフサイクル管理の4つの要素で成り立っています。そして重要なのは、**「ID → 認証 → 認可 → ライフサイクル」**という順番で設計することです。この流れを意識することで、場当たり的な設定ではなく一貫性のある「守れる設計」を実現することができます。

まずは自分の環境に対して、MFAが適切に設定されているか、不要なアカウントが残っていないか、権限が過剰になっていないか——といった基本的なポイントから見直してみてください。IAMは一度設計して終わりではなく、継続的に改善していくものです。

あわせてご覧ください:

- クラウドIAM設計チェックリスト|抜け漏れを防ぐ実践ガイド

- IDライフサイクル管理とは?入社・異動・退職で権限を正しく管理する方法

- クラウドIAM設計でよくある失敗5選と対策

- 若手インフラエンジニアが最初に身につけるべきセキュリティ知識10選

- MFAとは?多要素認証の仕組みと実務での導入・運用ガイド

- サービスアカウントの権限設計|最小権限を守るためのパターンと実務ガイド

コメント