クラウド環境のセキュリティ対策として、IAM(Identity and Access Management)の重要性は広く認識されています。クラウドベンダー各社でも、IAMはセキュリティの中核として位置づけられています。

(参考:IAM でのセキュリティのベストプラクティス – AWS Identity and Access Management)

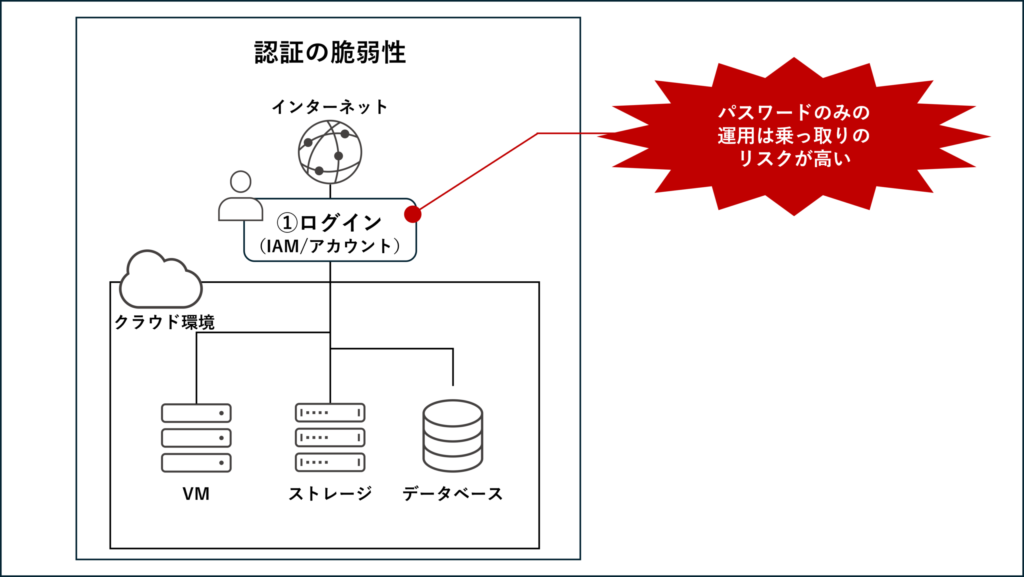

しかし実務では、RBACで権限設計をしていても認証が弱ければ突破されるケースが少なくありません。この原因の多くは、認可(Authorization)ではなく認証(Authentication)の設計ミスにあります。パスワードのみの認証、アカウントの共有、不要なIDの放置——といった状態が残っていると、攻撃者にとって簡単に侵入できる”入口”になってしまいます。一度ログインされてしまうと正規ユーザーとして扱われるため、検知や対処が遅れるリスクも高まります。

本記事では、クラウドIAM設計でよくある失敗の中でも特に見落とされがちな「認証」の観点をフォーカスして解説します。あわせて最低限押さえておくべき認可のポイントにも触れながら、実務でそのまま使える対策を整理します。

IAMの基本(認証と認可の違い)については「IAMとは?認証と認可の違いから学ぶアクセス管理の基本」を参照してください。

なぜIAM設計の失敗がセキュリティ事故につながるのか

IAMはクラウド環境におけるセキュリティの基盤であり、その設計ミスは重大なインシデントに直結します。特に重要なのは、「認証」と「認可」がそれぞれ異なるリスクを持つ点です。

認証の不備は**不正アクセスの”入口”**になります。パスワードのみの運用や使い回しがあると、アカウントが乗っ取られ正規ユーザーとしてログインされてしまいます。このような認証の脆弱性はOWASPでも主要なリスクとして指摘されています。(参考:認証 – OWASPチートシートシリーズ)

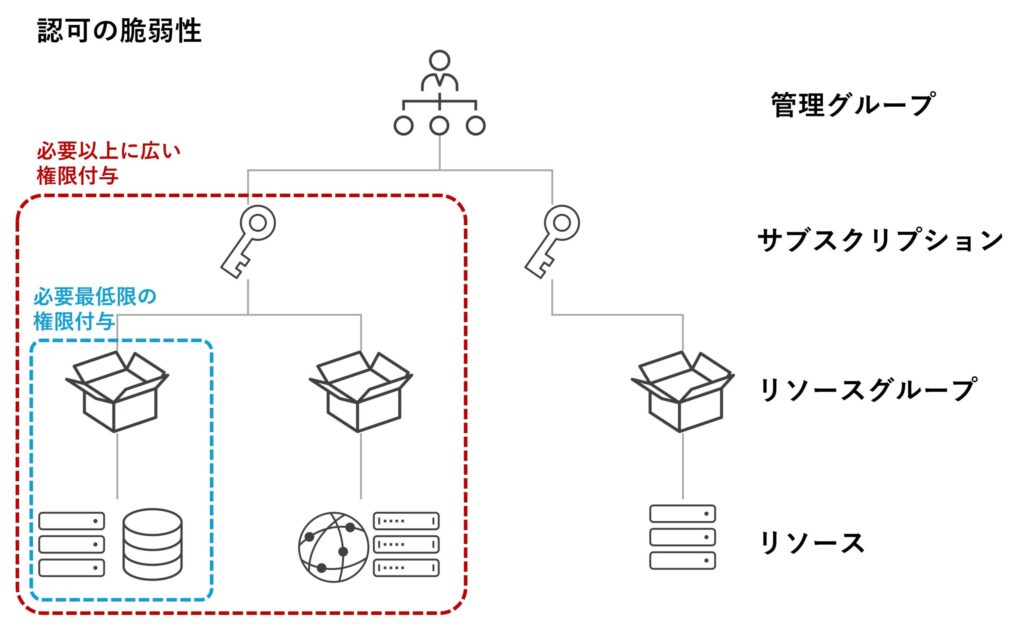

一方で認可の不備は**被害の”拡大”**につながります。過剰な権限が付与されている場合、侵入された時点で広範囲のリソースが操作可能になります。

「ログインできてしまうこと」と「ログイン後に何でもできてしまうこと」の両方が揃うことで、被害は最大化します。クラウドではネットワーク境界の防御が弱まりつつあるため、IAMの設計がそのままセキュリティレベルを左右すると言っても過言ではありません。

クラウドIAM設計でよくある失敗5選

パスワード依存(MFA未導入)

多くの環境で見られるのが、IDとパスワードのみに依存した認証です。現代の攻撃手法においてパスワード単体は非常に脆弱で、フィッシング詐欺や情報漏えい、パスワードリスト攻撃などにより認証情報は簡単に突破される可能性があります。

フィッシング 偽サイトやメールでユーザーを騙し、IDやパスワードなどの認証情報を盗み取る攻撃手法。

パスワードリスト攻撃 過去に流出したIDとパスワードの組み合わせを使い回してログインを試みる攻撃。

NISTのガイドラインでも、パスワード単体に依存した認証のリスクが指摘されています。(参考:NIST SP 800-63 | CSRC)

特にクラウドサービスはインターネット経由でアクセス可能なため、一度認証情報が漏れるとどこからでも不正ログインされるリスクがあります。この状態では攻撃者が正規ユーザーとして振る舞えるため、検知が遅れやすいという問題もあります。

対策としては**MFA(多要素認証)**の導入が必須です。パスワードに加えてスマートフォンや生体認証などの要素を組み合わせることで、認証の強度を大幅に向上させることができます。Microsoftの調査では、MFAを導入することで大半の攻撃を防げるとされています。(参考:Microsoft Entra マルチファクター認証の概要 | Microsoft Learn)

さらに、アクセス元の場所やデバイスの状態に応じて制御を行う条件付きアクセスを組み合わせることで、より高度な防御が可能になります。

条件付きアクセス アクセス元の場所やデバイス状態などの条件に応じて、認証やアクセス可否を制御する仕組み。社内ネットワークからのアクセスは許可し、それ以外からは追加認証を要求する、といった制御が可能。

クラウド環境においては、「パスワードだけで守る」という前提を捨てることが重要です。

アカウント共有

運用の簡略化を目的として、1つのアカウントを複数人で共有してしまうケースがあります。管理者アカウントをチームで使い回したり、共通のログイン情報を利用する運用です。

「このシステムに接続するときは皆さん共通でこの管理者ユーザーを使いましょう」——こうした運用は一見効率的に見えますが、セキュリティと監査の観点で大きな問題を抱えています。

最大の問題は「誰が何をしたのか分からない」ことです。インシデントが発生した場合でも操作の責任者を特定できず、原因調査や再発防止が困難になります。また1人の不正行為やミスが、共有している全員の責任範囲に広がるというリスクもあります。

さらに、退職者や異動者がいても共有アカウントのパスワードが変更されなければアクセスが継続できてしまう点も危険です。

対策としては、必ず個人単位でアカウントを発行し、必要な権限を割り当てる運用に切り替えることが重要です。これにより操作ログとユーザーを正しく紐付けることができ、監査やインシデント対応が容易になります。

トレーサビリティ 「誰が・いつ・何をしたか」を後から追跡できる状態のこと。利便性よりもトレーサビリティを優先することが、安全なIAM運用の基本です。

退職者・不要アカウントの放置

不要になったアカウントを削除せずに放置してしまうことも、よくある失敗の一つです。退職者のアカウントや、プロジェクト終了後の一時的なアカウントがそのまま残っているケースは少なくありません。

これらのアカウントは日常的に使用されないため監視の目が届きにくく、攻撃者にとって格好の標的となります。特にパスワードが過去に漏えいしていた場合、気付かれないまま不正アクセスに利用されるリスクがあります。また長期間放置されたアカウントには過去の業務で付与された権限が残っていることも多く、侵害された際の影響範囲が大きくなりがちです。

対策としては、アカウントのライフサイクル管理を徹底することが重要です。ユーザーの入社・異動・退職に応じてアカウントを適切に作成・変更・削除し、不要になった時点で速やかに無効化または削除する運用が求められます。加えて定期的なアカウント棚卸しを実施することで、不要なIDの残存を防ぐことができます。

(参考:Microsoft Entra ID Governance | Microsoft Learn)

IDライフサイクル管理の不備

アカウントの作成・変更・削除を体系的に管理できていない状態も、IAM設計における大きな問題です。新規ユーザーの登録は行っているものの、異動時の権限変更や退職時の削除が徹底されていないケースがその典型です。

このような状態では、ユーザーが本来不要な権限を持ち続けることになり、権限の蓄積(権限スプロール)が発生します。

権限スプロール 不要な権限が削除されずに蓄積し、ユーザーが過剰な権限を持つ状態。

結果として最小権限の原則が崩れ、セキュリティリスクが徐々に高まっていきます。また手作業による運用はミスが発生しやすく、対応漏れや設定誤りといった人的リスクも無視できません。

対策としては、IDライフサイクルを明確に定義し自動化を取り入れることが重要です。ユーザーの入社(Joiner)、異動(Mover)、退職(Leaver)に応じてアカウントと権限を適切に管理する仕組みを整備することで、継続的に安全な状態を維持できます。加えて定期的な権限レビューを行うことで、不要な権限の蓄積を防ぐことができます。

JMLRの4フェーズを使った具体的なライフサイクル管理の方法については「IDライフサイクル管理とは?入社・異動・退職で権限を正しく管理する方法」で詳しく解説しています。

特権アカウントの管理不足

管理者権限などの特権アカウントの扱いが不適切なケースも、重大なリスクにつながります。よくあるのは管理者権限を常時付与したまま運用している状態です。日常業務でもそのまま利用されることが多く、攻撃者にとって非常に価値の高い標的となります。このようなアカウントが侵害されるとシステム全体に対する操作が可能となり、被害が一気に拡大する恐れがあります。また特権アカウントの利用履歴が適切に管理されていない場合、不正操作の検知や追跡も困難になります。

対策としては、特権の常時付与を避け、必要なときだけ一時的に権限を付与する仕組み(JIT)を導入することが有効です。

JIT(Just-In-Time) 必要なときだけ一時的に権限を付与し、不要な常時特権を防ぐ仕組み。

さらに特権IDの管理を強化するPIMを活用することで、承認フローや利用時間の制限、監査ログの取得などを実現できます。

PIM(Privileged Identity Management) 特権アカウントを安全に管理し、承認・期限付き付与・監査などを行う仕組み。

特権アカウントは「最も厳しく管理すべき対象」であるという認識が重要です。

認証だけでなく認可の設計ミスにも注意

ここまで認証の失敗を中心に解説しましたが、IAMのリスクはそれだけではありません。認可の設計が不十分な場合、たとえ認証が適切でもセキュリティ事故につながる可能性があります。

過剰な権限付与、スコープが広すぎる、権限の放置——といった問題は実務でも非常に多く見られます。これらはすべてRBAC(ロールベースアクセス制御)の設計に起因する課題です。

認可の具体的な失敗例と対策については「Azure RBAC設計でよくある失敗6選と対策」で詳しく解説しています。

まとめ:IAM設計の失敗は認証と認可の両方で起きる

IAM設計の失敗は、認証(IDの管理)と認可(権限の管理)の両方で発生します。本記事では特に認証に焦点を当て、不正アクセスの入口となるリスクとその対策を解説しました。

クラウド環境では一度ログインされてしまうと内部からの操作として扱われるため、認証の強度がセキュリティの要となります。その上で認可の設計が不十分であれば、被害はさらに拡大します。まずは認証の仕組みを見直し安全なログイン基盤を構築すること——そして最小権限の原則に基づいた認可設計を行うことが重要です。

あわせてご覧ください:

- クラウドIAM設計の基本パターン【初心者でも迷わない設計の型】

- IDライフサイクル管理とは?入社・異動・退職で権限を正しく管理する方法

- 最小権限の原則とは?実務での考え方と設計例

- Azure RBAC設計でよくある失敗6選と対策

コメント