「Microsoft 365はクラウドで動いてるのに、社員のログインはオンプレADで管理してる」——この状態、実は設計次第で大きなリスクになります。

多くの企業がオンプレADとEntra IDを併用するハイブリッド構成を採用しています。しかしこの構成は「便利にした」だけでなく、「オンプレとクラウドの2つの環境をつなぐ接続点」を生み出します。この接続点の設計が甘いと、オンプレの侵害がそのままクラウドへ波及する経路になります。

この記事では、ハイブリッド構成の仕組みと認証方式の違い・セキュリティ設計の考え方・よくある失敗パターンを解説します。ADクラスターの締めくくりとして、オンプレとクラウドの境界を意識した設計の全体像を整理します。

ADの全体像については「Active Directoryとは?Windows認証基盤の仕組みと設計の基本」を先にご覧ください。ハイブリッド構成特有の攻撃リスクについては「AD攻撃手法と要塞化」と合わせて読むと理解が深まります。

オンプレADとEntra IDは「別物」——何が違うのか

オンプレAD・Entra ID・ハイブリッド構成の関係を整理する

Microsoft Entra ID(旧称:Azure Active Directory) MicrosoftのクラウドベースのIDおよびアクセス管理サービス。Microsoft 365・Azure・SaaSアプリの認証基盤として機能する。オンプレADとは設計思想・管理方法ともに異なる別製品。

現場でよく混同されますが、オンプレADとEntra IDはまったくの別製品です。

| 項目 | オンプレAD | Entra ID |

|---|---|---|

| 動作環境 | 自社サーバ上(Windows Server) | Microsoftのクラウド |

| 主な用途 | ドメイン参加PC・オンプレリソースの管理 | Microsoft 365・Azure・SaaSアプリの認証 |

| 認証プロトコル | Kerberos・NTLM | OAuth 2.0・OpenID Connect・SAML |

| グループポリシー | 使用可能 | 使用不可(Intuneで代替) |

| 管理ツール | Active Directory Users and Computers | Microsoft Entra管理センター |

「ハイブリッド構成」とは、この2つを連携させた状態です。オンプレADで管理しているユーザーアカウントをEntra IDに同期することで、社員が1つのアカウントでオンプレリソースとMicrosoft 365の両方にアクセスできるようになります。

参考:Microsoft Entra ID とは | Microsoft Learn

どちらに何を管理させるか——役割分担の考え方

ハイブリッド構成では「どちらで何を管理するか」を明確にしておくことが重要です。曖昧なまま運用すると、どちらで変更すれば反映されるのか担当者が把握できなくなります。

基本的な役割分担は以下の通りです。

オンプレADで管理するもの

- ドメイン参加しているPCのポリシー(GPO)

- ファイルサーバ・プリンターなどのオンプレリソースへのアクセス権

- ユーザーアカウントの正(マスターデータ)

Entra IDで管理するもの

- Microsoft 365・Azureへのアクセス制御

- 条件付きアクセスポリシー

- MFAの設定・管理

ユーザーアカウントの正はオンプレADに置き、Entra IDへは同期する構成が標準です。Entra ID側でアカウントを直接作成すると、同期の管理が複雑になります。

ハイブリッド構成の中核——Microsoft Entra Connectとは

Entra Connectが何をしているのか——同期の仕組み

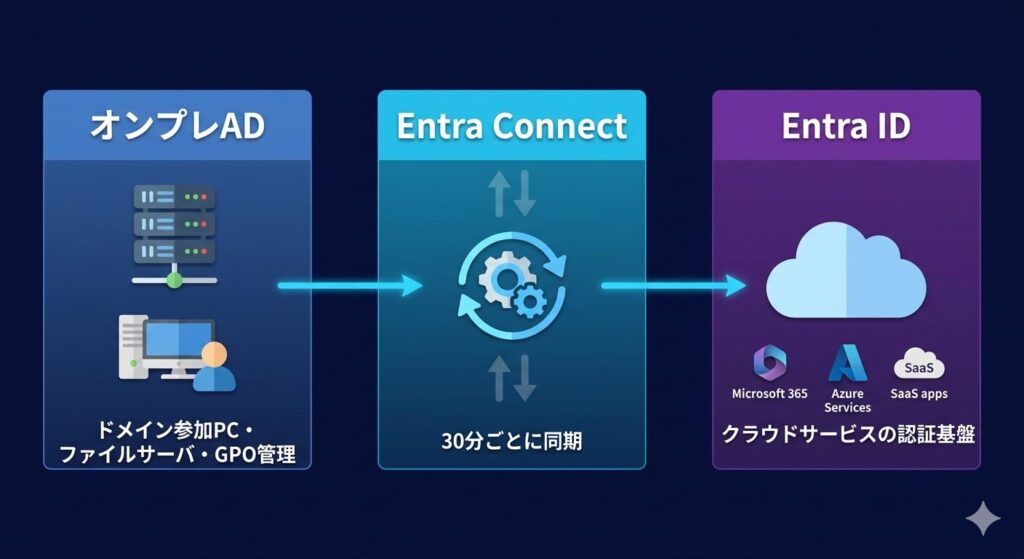

Microsoft Entra Connect(旧称:Azure AD Connect) オンプレADとEntra IDを同期するためのツール。オンプレAD上のユーザー・グループ・デバイス情報をEntra IDに定期的に同期する。オンプレサーバにインストールして使用する。

Entra Connectはオンプレサーバにインストールするツールです。デフォルトで30分ごとにオンプレADの変更内容をEntra IDに同期します。

同期される主な情報は以下の通りです。

- ユーザーアカウント(UPN・表示名・メールアドレスなど)

- グループ(セキュリティグループ・配布グループ)

- デバイス情報(Hybrid Azure AD Join構成時)

- パスワードハッシュ(パスワードハッシュ同期を選択した場合)

注意点として、Entra Connect経由で同期されたアカウントはEntra ID側では直接編集できません。変更はオンプレAD側で行い、同期を待つ形になります。

参考:Microsoft Entra Connect の概要 | Microsoft Learn

パスワードハッシュ同期・パススルー認証・フェデレーションの違い

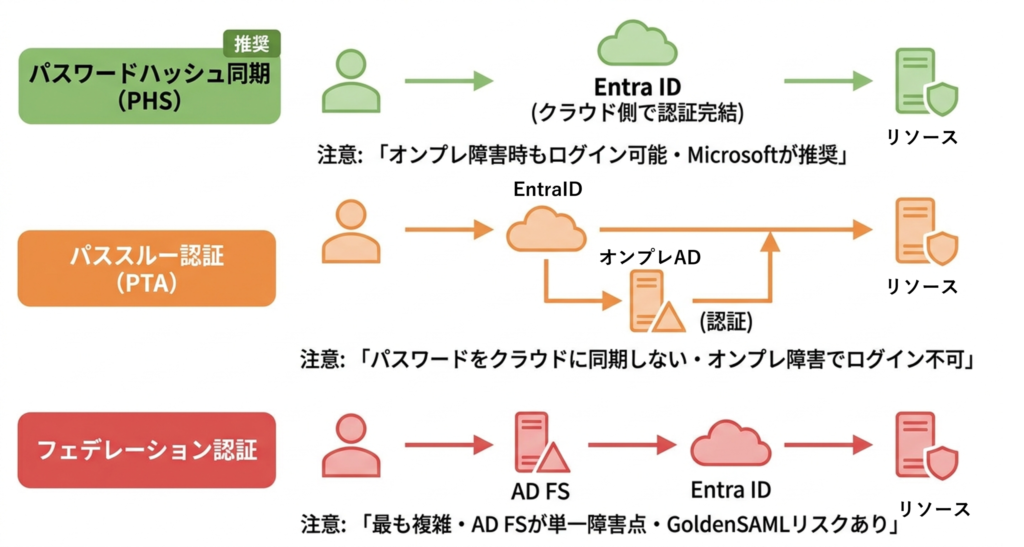

ハイブリッド構成における認証方式は3種類あります。どれを選ぶかで「誰がパスワードを検証するか」が変わります。

パスワードハッシュ同期(Password Hash Sync:PHS) オンプレADのパスワードハッシュをEntra IDに同期する方式。認証はEntra ID側で完結するため、オンプレ障害時もクラウドサービスにログインできる。最もシンプルで推奨される構成。

パススルー認証(Pass-Through Authentication:PTA) 認証リクエストをEntra IDからオンプレADに転送し、オンプレ側でパスワードを検証する方式。パスワードハッシュをクラウドに同期しないため、コンプライアンス要件が厳しい環境に向く。オンプレ障害時はクラウドサービスにもログインできなくなるリスクがある。

フェデレーション認証(Federation) AD FSなどのフェデレーションサーバを経由して認証する方式。最も柔軟だが構成が複雑で、フェデレーションサーバが単一障害点になるリスクがある。後述するGoldenSAML攻撃の対象にもなる。

Microsoftは現在、パスワードハッシュ同期をプライマリ認証方式として推奨しています。シンプルで可用性が高く、後述するCredential Leakage検知(漏洩したパスワードの検知)にも対応しているためです。

参考:Microsoft Entra ハイブリッド ID の認証方式 | Microsoft Learn

ハイブリッド構成のセキュリティ設計——押さえるべき3つの視点

オンプレ侵害がクラウドに波及するリスク

ハイブリッド構成の最大のリスクは「オンプレとクラウドが信頼関係で繋がっている」ことです。オンプレADが侵害されると、Entra Connectを経由してクラウド側にも影響が及ぶ可能性があります。

具体的なシナリオは2つあります。

シナリオ①:Entra Connectアカウントの悪用 Entra Connectはオンプレ側に同期用の高権限アカウントを持ちます。このアカウントが侵害されると、攻撃者はEntra IDへのアカウント操作権限を手に入れます。Entra ConnectサーバはTier 0と同等の保護が必要です。

シナリオ②:同期によるマルウェアアカウントの伝播 オンプレADで攻撃者が作成した不正アカウントが、Entra IDに同期されてしまうケースがあります。フィルタリング設計で同期対象を絞ることが重要です。

特権アカウントの保護設計については「AD特権アカウントの設計|Tier0保護と管理者アカウント分離の実務」を参照してください。

条件付きアクセスとの組み合わせ設計

条件付きアクセス(Conditional Access) Entra IDの機能。ユーザー・デバイス・場所・リスクスコアなどの条件に基づいてアクセスを許可・拒否・追加認証を要求するポリシー。ゼロトラストセキュリティの中核となる仕組み。

ハイブリッド構成の強みは、条件付きアクセスをオンプレ経由でログインしたユーザーにも適用できることです。「ドメイン参加済みデバイスからのアクセスのみ許可」「信頼されていない場所からのアクセスにはMFAを要求」といったポリシーをEntra IDで一元管理できます。

MFAの実装については「MFAとは?多要素認証の仕組みと実務での導入・運用ガイド」で解説しています。

GoldenSAML——フェデレーション環境特有の攻撃リスク

GoldenSAML フェデレーション認証(AD FSなど)を利用した環境で、SAMLトークンの署名に使われる秘密鍵を盗み、任意のユーザーとして認証できるSAMLトークンを偽造する攻撃手法。GoldenTicketのSAML版。

フェデレーション認証を採用している環境では、AD FSの署名証明書(秘密鍵)が攻撃の標的になります。この秘密鍵が流出すると、攻撃者は任意のユーザーのSAMLトークンを偽造し、認証を突破できます。パスワード変更・MFA設定・アカウント無効化を行っても、SAMLトークンが有効な限りアクセスが続きます。

GoldenSAMLへの対策としては、フェデレーションではなくパスワードハッシュ同期への移行が最も効果的です。フェデレーション認証を継続する場合は、AD FSサーバをTier 0として保護し、署名証明書を定期的にローテーションしてください。

参考:AD FS のセキュリティ保護に関するベスト プラクティス | Microsoft Learn

同期対象のフィルタリング設計——何を同期し・何を除外するか

同期すべきでないアカウントの種類

Entra ConnectはデフォルトでオンプレADの全ユーザー・グループを同期しようとします。しかしすべてのアカウントを同期することはセキュリティ上推奨されません。

同期対象から除外すべきアカウントは以下の通りです。

| 除外すべきアカウント | 理由 |

|---|---|

| Tier 0管理者アカウント(Domain Admins等) | クラウドに同期するとクラウド側からの侵害経路になる |

| Break Glassアカウント | 緊急用アカウントはクラウドに同期せず、オンプレ専用で管理する |

| サービスアカウント | クラウドサービスへのアクセスが不要なものは同期不要 |

| 無効化済みアカウント | 不要なアカウントはフィルタリングで除外する |

特にTier 0アカウントのクラウド同期は避けてください。オンプレとクラウドの両方で最高権限を持つアカウントが存在することになり、侵害の影響範囲が2つの環境にまたがります。

OU・グループフィルタリングの設計パターン

Entra Connectでは同期対象をOUまたはグループで絞ることができます。

OUフィルタリング(推奨) 同期対象のOUを明示的に指定します。「ADのドメインとOU設計」で解説した OU=Users_General・OU=Groups を同期対象にし、OU=Admin・OU=ServiceAccounts を除外する設計が基本です。

同期対象OUの例:

✅ OU=Users_General,DC=example,DC=local ← 一般ユーザー

✅ OU=Groups,DC=example,DC=local ← セキュリティグループ

❌ OU=Admin,DC=example,DC=local ← 管理者アカウント(除外)

❌ OU=ServiceAccounts,DC=example,DC=local ← サービスアカウント(除外)グループフィルタリング 特定のグループに所属するユーザーのみを同期する方式です。OUフィルタリングより細かい制御ができますが、グループ管理の運用コストが増します。小規模環境ではOUフィルタリングの方がシンプルです。

参考:Microsoft Entra Connect Sync:フィルタリングの構成 | Microsoft Learn

よくある失敗パターン

① Entra ConnectサーバをTier 0として保護していない

Entra ConnectサーバはオンプレADとEntra IDの両方に高権限でアクセスできます。にもかかわらず「ただの同期ツールのサーバ」として通常のメンバーサーバと同等の保護しかしていないケースが多くあります。Entra ConnectサーバはDCと同等のTier 0として扱い、PAWからのみ管理してください。

② 全ユーザー・全グループをフィルタリングなしで同期している

デフォルト設定のままEntra Connectを構成すると、Domain Adminsを含むすべてのアカウントがEntra IDに同期されます。「とりあえず動かした」状態のまま放置されているケースは非常に多く、Tier 0アカウントがクラウドに同期されていることに気づいていない組織も少なくありません。

③ フェデレーション認証を選択したがAD FSサーバの保護が不十分

AD FSを導入したものの、AD FSサーバの保護がDCより薄い状態になっているケースがあります。AD FSサーバの署名証明書が流出するとGoldenSAML攻撃の起点になります。AD FSサーバはDCと同等のTier 0として保護してください。

④ UPNサフィックスの設計を考えずに同期を始めた

UPN(User Principal Name) ユーザーのログイン名。

ユーザー名@ドメイン名の形式。オンプレADとEntra IDで一致させることが推奨されるが、内部ドメイン名(.localなど)を使っているとそのまま同期できない問題が発生する。

オンプレADのドメイン名が example.local のような内部ドメイン名の場合、そのままEntra IDに同期できません。事前にルーティング可能なドメイン(example.comなど)を代替UPNサフィックスとして追加する作業が必要です。この設計を後から変更するのは非常にコストがかかるため、構成前に必ず確認してください。

ハイブリッド構成設計チェックリスト

認証方式・同期設計

- 認証方式(PHS・PTA・フェデレーション)を要件に基づいて選択している

- パスワードハッシュ同期を採用できない場合、その理由が明確になっている

- OUフィルタリングで同期対象を明示的に指定している

- Tier 0アカウント(Domain Admins等)を同期対象から除外している

- サービスアカウント・無効化済みアカウントを同期対象から除外している

- UPNサフィックスがルーティング可能なドメインになっている

セキュリティ設計

- Entra ConnectサーバをTier 0として保護している

- Entra ConnectサーバをPAWから管理している

- 条件付きアクセスポリシーを設計・適用している

- 全ユーザーにMFAを設定している

- フェデレーション認証の場合、AD FSサーバをTier 0として保護している

- フェデレーション認証の場合、署名証明書のローテーション計画がある

運用

- 同期エラーを定期的に確認する運用がある

- Entra Connect自体のバージョンを定期的に更新している

- オンプレAD側のアカウント変更がEntra IDに正しく反映されているか確認している

まとめ——オンプレとクラウドの境界を意識した設計を

Entra IDとオンプレADの連携は、利便性を大きく向上させる一方で「2つの環境をつなぐ信頼関係」を生み出します。この信頼関係は正しく設計しなければ、オンプレの侵害がクラウドへ波及する経路になります。

設計の核心は3点です。Entra ConnectサーバをTier 0として保護する・同期対象をフィルタリングで絞る・条件付きアクセスで認証の品質を高める——この3つを押さえることで、ハイブリッド構成のリスクを大きく低減できます。

今日確認すべきことは1つです。現在の環境でDomain Adminsなどの特権アカウントがEntra IDに同期されていないか確認してください。Microsoft Entra管理センターの「すべてのユーザー」画面で、同期元が「Windows Server AD」になっているアカウントの一覧を確認できます。

これでADクラスター全記事が完成しました。オンプレADの設計・運用・監査・攻撃手法・クラウド連携まで、現場で必要な知識を一通り網羅しています。

あわせてご覧ください

コメント