「Azureにリソースを作ったはいいけど、今どんなセキュリティリスクがあるか把握できていますか?」——この問いに即答できない状態が、最も危険な状態です。

VMを立てた・ストレージを作った・データベースを構成した——しかし「それが安全な設定になっているか」を誰も確認していない状態の環境は、攻撃者にとって格好のターゲットです。ポートが開きっぱなし・MFAが未設定・監査ログが無効——これらは設定した本人も気づいていないことが多くあります。

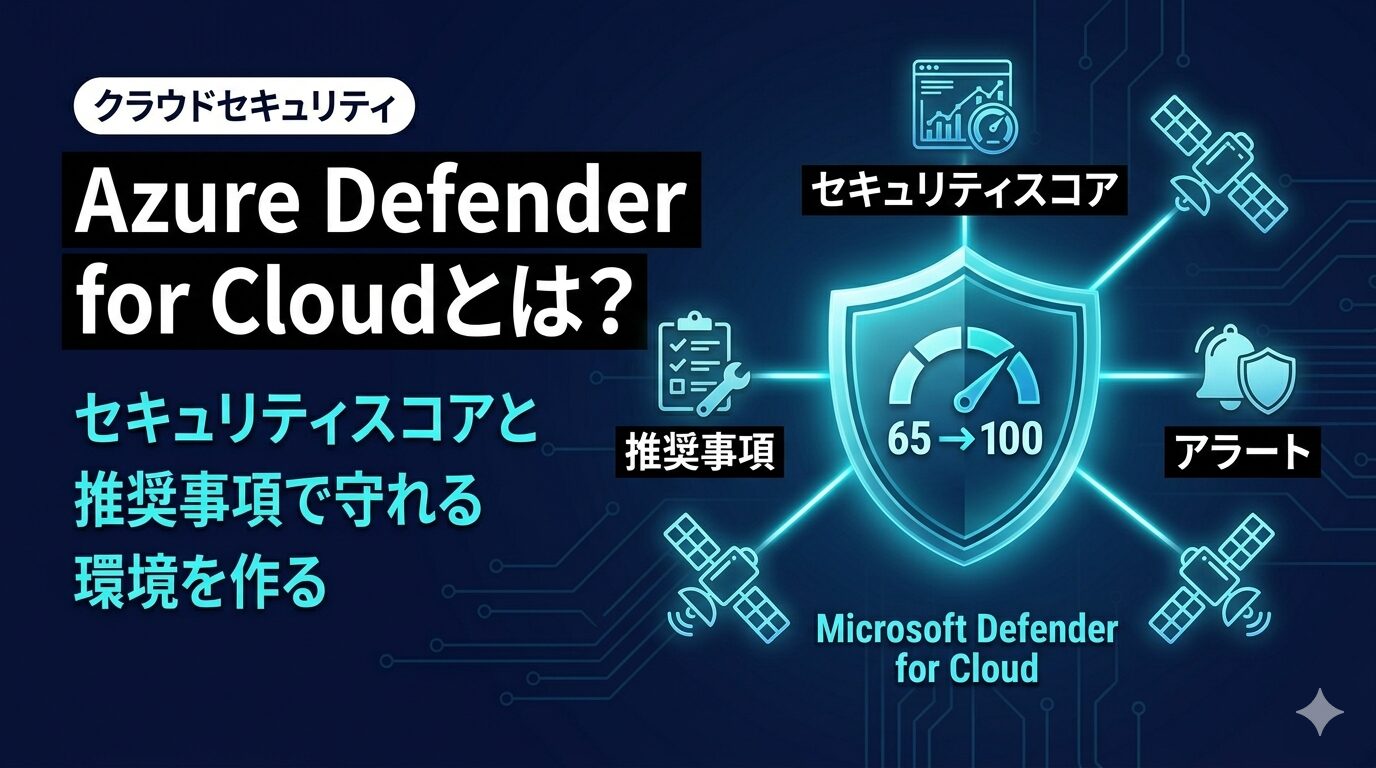

Microsoft Defender for Cloudは、こうした「見えないリスク」を可視化し、何を直せばいいかを教えてくれるAzureのセキュリティ管理サービスです。この記事では、Defender for Cloudの主要機能・セキュリティスコアの読み方・推奨事項の優先順位のつけ方・アラートの運用方法を実務レベルで解説します。

クラウドセキュリティの全体像については「クラウドセキュリティとは?責任共有モデルから始める設計の全体像」を先にご覧ください。

セキュリティの「見えない穴」を可視化するために

クラウド環境でセキュリティ事故が起きる多くのケースは、「設定した覚えがない」ではなく「設定していないことに気づいていなかった」が原因です。

オンプレミスであれば担当者が物理的に確認できますが、クラウドでは数百・数千のリソースが存在することもあります。一つひとつを手動で確認するのは現実的ではありません。

Defender for Cloudは「全リソースのセキュリティ設定を自動でスキャンし・リスクを評価し・優先度付きで改善策を提示する」仕組みです。管理者が「何を確認すればいいか」を探す手間を省き、「今すぐ対処すべきこと」を教えてくれます。

最小権限の設計と組み合わせることで、設計段階で穴を減らしつつ、Defender for Cloudで残ったリスクを継続的に監視する運用が実現できます。最小権限の考え方については「最小権限の原則とは?実務での考え方と設計例」を参照してください。

参考:Microsoft Defender for Cloud とは | Microsoft Learn

Microsoft Defender for Cloudとは何か

Microsoft Defender for Cloud Azureリソースのセキュリティ状態を評価・監視・改善するクラウドセキュリティ管理サービス。旧称「Azure Security Center」および「Azure Defender」。無料のCSPM機能と有料のワークロード保護機能で構成される。

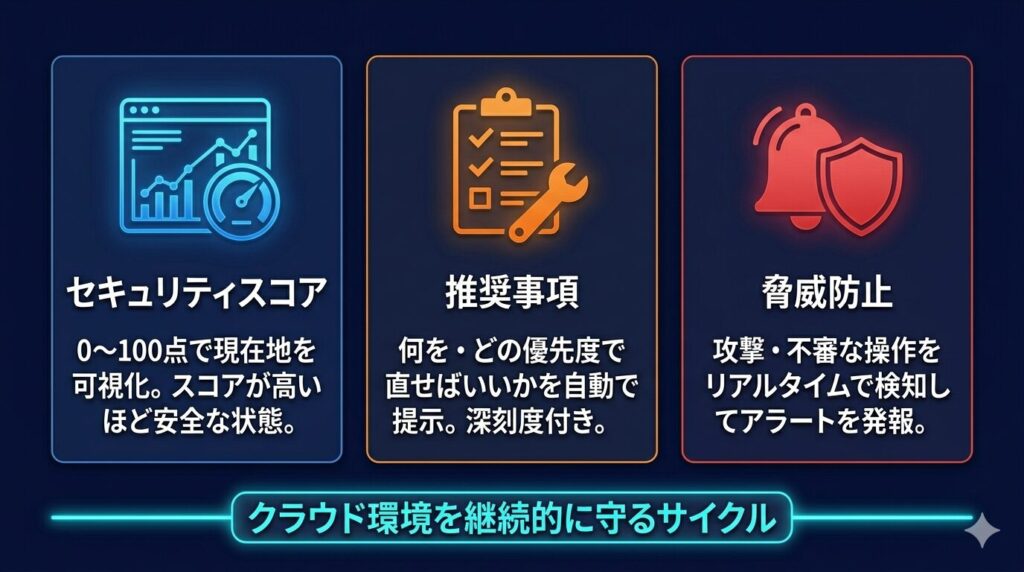

Defender for Cloudは大きく3つの機能で構成されています。

セキュリティスコア——自分たちの現在地を知る

セキュリティスコア(Secure Score) Defender for Cloudがサブスクリプション内のリソースのセキュリティ設定を評価し、0〜100点で示すスコア。スコアが高いほど推奨事項への対応が進んでいる状態を意味する。

セキュリティスコアはAzureポータルのDefender for Cloud画面を開くと即座に確認できます。「今の環境がどれくらい安全か」を数値で把握できるため、改善前後の比較や経営層への報告にも使えます。

スコアは「推奨事項を修正するたびに上がる」仕組みです。どの推奨事項を修正すればスコアが何点上がるかも表示されるため、優先順位をつけやすくなっています。

推奨事項——何を直せばいいかを教えてくれる

推奨事項(Recommendations) Defender for Cloudがリソースのセキュリティ設定を評価した結果、改善が必要と判断した項目の一覧。深刻度(高・中・低)付きで表示され、修正手順も含まれる。

推奨事項はリソースごとに自動生成されます。「仮想マシンにMFAが設定されていない」「ストレージアカウントへのパブリックアクセスが有効になっている」「管理ポートがインターネットに公開されている」といった具体的な問題が列挙されます。

各推奨事項には修正手順が含まれており、Azure portal上でワンクリックで修正できるものもあります。

脅威防止——攻撃をリアルタイムで検知する

Microsoft Defender for Servers / Defender for Storage等 Defender for Cloudの有料ワークロード保護機能。VMへの不審なプロセス実行・ストレージへの異常アクセス・SQLインジェクションの試みなどをリアルタイムで検知してアラートを発報する。

無料のCSPM機能は設定の評価・推奨事項の提示が中心ですが、有料のワークロード保護機能を有効にすると実際の攻撃をリアルタイムで検知できます。

無料プランと有料プランの違い

Defender for Cloudには無料で使える機能と有料の機能があります。まず無料機能から使い始めて、必要に応じて有料機能を追加するアプローチが現実的です。

| 機能 | 無料(基本CSPM) | 有料(Defender CSPM・ワークロード保護) |

|---|---|---|

| セキュリティスコア | ✅ | ✅ |

| 推奨事項の表示 | ✅ | ✅ |

| MCSBベンチマーク評価 | ✅ | ✅ |

| リスクの優先順位付け・攻撃パス分析 | ❌ | ✅ |

| 脅威検知・アラート | ❌ | ✅ |

| 適応型アプリケーション制御 | ❌ | ✅ |

| ファイル整合性監視 | ❌ | ✅ |

| 規制コンプライアンス評価 | 一部 | ✅ |

CSPM(Cloud Security Posture Management:クラウドセキュリティ態勢管理) クラウド環境全体のセキュリティ設定を継続的に評価・可視化・改善する仕組み。Defender for Cloudの無料機能はCSPMに該当する。

小規模環境や最初の導入では無料のCSPM機能だけでも十分な価値があります。セキュリティスコアと推奨事項を定期的に確認し、対応していくだけで環境のセキュリティレベルが着実に上がります。

参考:Defender for Cloud の価格 | Microsoft Learn

セキュリティスコアを上げる——推奨事項の読み方と優先順位のつけ方

推奨事項の深刻度別の見方

推奨事項は深刻度で3段階に分類されています。

| 深刻度 | 意味 | 対応優先度 |

|---|---|---|

| 高 | 即座に悪用可能なリスク・重大な設定ミス | 最優先で対応 |

| 中 | 悪用の可能性があるリスク | 計画的に対応 |

| 低 | ベストプラクティスからの逸脱 | 余裕があれば対応 |

深刻度「高」の推奨事項は即座に対応することを原則にします。「管理ポート(RDP・SSH)がインターネットに開放されている」「サブスクリプションに所有者が複数いる」といった項目は、放置すると直接的な侵害につながります。

実務で優先すべき推奨事項の例

経験上、以下の推奨事項は優先度が高く・対応コストが低いものです。まずここから着手することを推奨します。

IDとアクセス管理系(最優先)

- 「サブスクリプションで所有者権限を持つアカウントにMFAを有効にする必要がある」

- 「外部アカウントを所有者権限でサブスクリプションから削除する必要がある」

- 「使用されていないアカウントをサブスクリプションから削除する必要がある」

MFAの設定については「MFAとは?多要素認証の仕組みと実務での導入・運用ガイド」を、PIMを使った権限管理については「PIMとは?Azure特権アクセス管理の実務ガイド」を参照してください。

ネットワーク系

- 「仮想マシンの管理ポートはジャストインタイムのネットワークアクセス制御で保護する必要がある」

- 「インターネットに接続する仮想マシンはネットワークセキュリティグループで保護する必要がある」

データ保護系

- 「ストレージアカウントへのパブリックアクセスを禁止する必要がある」

- 「SQLデータベースで透過的なデータ暗号化を有効にする必要がある」

参考:セキュリティに関する推奨事項を確認する | Microsoft Learn

アラートの見方——脅威検知をどう運用するか

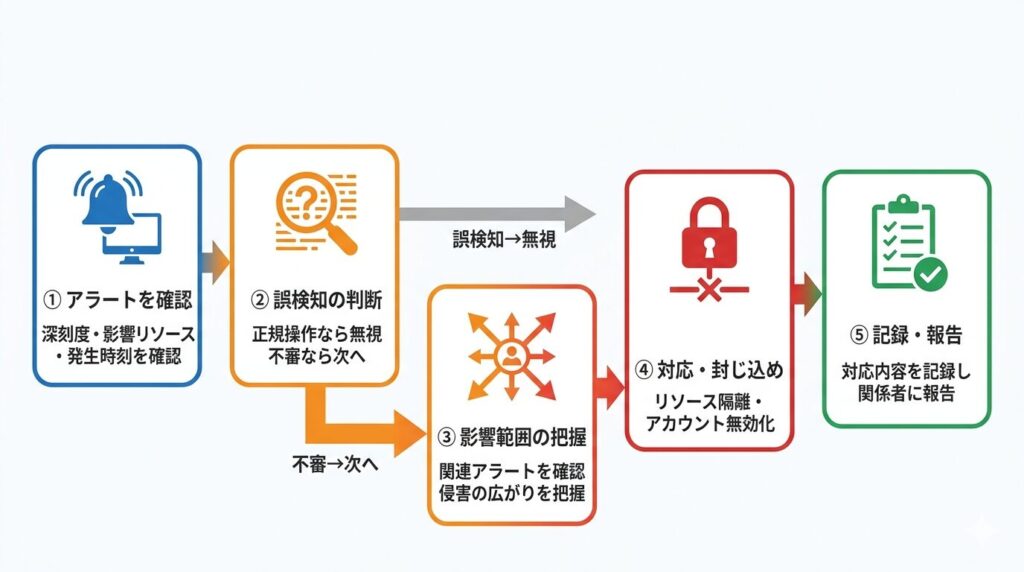

有料のワークロード保護を有効にすると、脅威検知アラートが発報されるようになります。アラートを受け取ったときの基本的な対応フローを知っておくことが重要です。

セキュリティアラート(Security Alert) Defender for Cloudが脅威・不審な操作を検知したときに発報する通知。攻撃の種類・影響を受けたリソース・推奨される対応手順が含まれる。

アラート対応の基本フロー

① アラートを確認する

→ Defender for Cloud → セキュリティアラート

→ 深刻度・影響リソース・発生時刻を確認

② 誤検知かどうかを判断する

→ 正規の操作によるアラートであれば「誤検知として無視」

→ 不審な場合は次のステップへ

③ 影響範囲を把握する

→ 同じリソース・アカウントへの関連アラートを確認

→ 侵害の広がりを把握する

④ 対応・封じ込め

→ 推奨される対応手順に従い封じ込め措置を実施

→ 必要に応じてリソースの隔離・アカウントの無効化

⑤ 記録・報告

→ 対応内容を記録し関係者に報告インシデント発生時の対応フロー全体については「セキュリティインシデント対応入門」で詳しく解説しています。

よくある失敗パターン

① セキュリティスコアを確認したことがない

Defender for Cloudはデフォルトで有効になっているにもかかわらず、一度も画面を開いたことがないケースがあります。Azureポータルを開いたらまずDefender for Cloudのスコアを確認する習慣をつけてください。スコアを見るだけで環境の現状が把握できます。

② 推奨事項を「後で対応する」と放置し続ける

推奨事項が大量に表示されると「後で対応しよう」と先送りになりがちです。深刻度「高」の項目だけでも今週中に対応するルールを作り、定期的な棚卸しをスケジュール化してください。

③ 有料機能を有効にしたまま使われていない

ワークロード保護の有料機能を有効にしたものの、アラートを誰も確認していない状態になっているケースがあります。コストがかかっているにもかかわらずアラートを見ていなければ意味がありません。有料機能を有効にする前に「誰がアラートを確認するか」の運用を決めてから有効化してください。

④ 推奨事項を修正せずにスコアだけを気にする

スコアの数値を上げることが目的化し、影響の小さい推奨事項から対応してスコアを上げているケースがあります。スコアはあくまで指標です。深刻度「高」の推奨事項を優先して対応することが本来の目的です。

Defender for Cloud活用チェックリスト

初期設定

- Defender for CloudがAzureサブスクリプションで有効になっているか確認した

- セキュリティスコアを確認した

- 深刻度「高」の推奨事項を一覧で確認した

推奨事項への対応

- MFA関連の推奨事項を対応済みにした

- 管理ポートの公開に関する推奨事項を対応済みにした

- ストレージのパブリックアクセスに関する推奨事項を確認した

- 使用されていないアカウント・権限を削除した

運用

- セキュリティスコアの定期確認(週次または月次)をスケジュール化した

- 推奨事項の棚卸しルールを定めた

- 有料機能を有効にする場合、アラート対応の担当者と手順を決めた

- アラート発生時のエスカレーション先を決めた

まとめ——「知らなかった」をなくすための第一歩

Microsoft Defender for Cloudは「Azureのセキュリティ設定が今どんな状態か」を可視化するサービスです。セキュリティスコアで現在地を把握し・推奨事項で何を直せばいいかを知り・アラートで攻撃を検知する——この3つのサイクルを回すことが、クラウド環境を守り続けるための基本です。

今日確認すべきことは1つです。AzureポータルでDefender for Cloudを開き、セキュリティスコアと深刻度「高」の推奨事項の数を確認してください。そこから始めることがクラウドセキュリティ改善の第一歩になります。

次のステップはAzureのネットワークセキュリティ設計です。「Azureネットワークセキュリティ設計入門|VNet・NSG・ファイアウォールの考え方」(公開予定)で詳しく解説します。

あわせてご覧ください

コメント