「Active Directoryって、ブログで読んで理解したつもりだけど、実際に触ったことない……」

そう感じているエンジニアは多いはずです。

概念はわかる。でも、手を動かしたことがない。現場でADのトラブルが起きたとき、自信を持って対応できるか不安——。

そのギャップを埋めるために、ハンズオン演習コンテンツを作りました。

ADを「知っている」と「できる」は全然違う

インフラエンジニアとして実務に入ると、Active Directoryは避けて通れません。

ドメイン参加、OU設計、GPOの適用、ユーザー管理——。これらはブログや書籍で概念を学ぶことはできます。

ただ、概念を知っていることと、自分の手で構築できることは全然違います。

Active Directory(AD) Microsoftが提供するディレクトリサービス。ユーザーアカウントやコンピュータを一元管理し、ドメイン単位で認証・認可を制御する仕組み。

「ADとは何か」については「Active Directoryとは?ドメイン・認証・設計の基本をわかりやすく解説」で詳しく解説しています。

この記事を読んでいただいた方から「概念はわかったけど、実際にどう動くのか体験したい」という声をいただいていました。

その声に応えるかたちで、今回ハンズオン手順書を公開しました。

Vol.1で作る環境と学べること

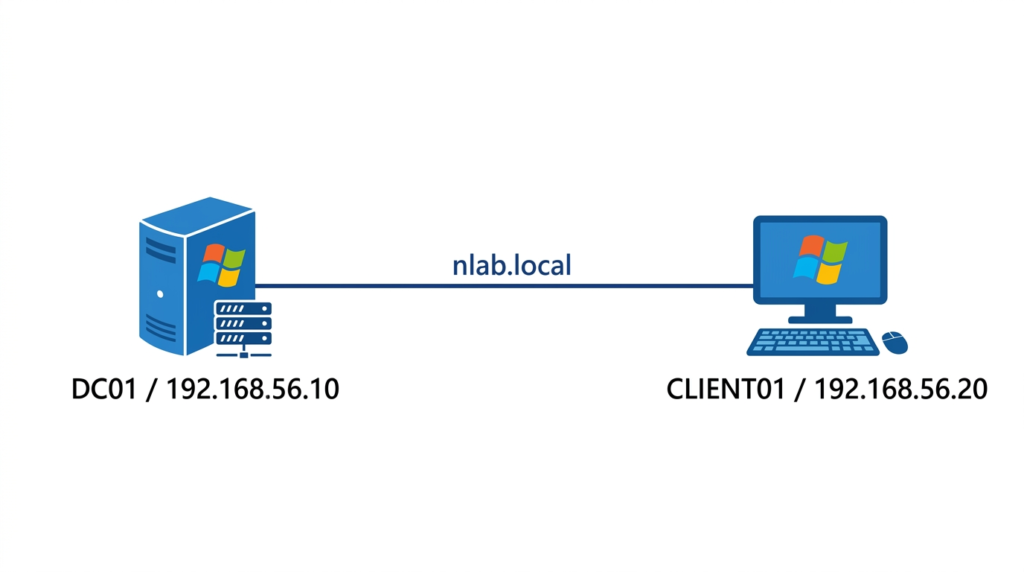

演習環境の構成——2台のVMで完結する

今回の演習はすべてVirtualBox上で完結します。クラウド環境も有料ツールも不要です。

構成はシンプルで以下の2台です。

| 役割 | OS | IPアドレス |

|---|---|---|

| ドメインコントローラー(DC01) | Windows Server 2022評価版 | 192.168.56.10 |

| クライアントPC(CLIENT01) | Windows 11評価版 | 192.168.56.20 |

ドメインコントローラー(DC:Domain Controller) ADの中核となるサーバー。ユーザー認証・ポリシー管理・DNS機能を担う。

どちらも無料の評価版を使用します。ホストPCのスペックはRAM 8GB以上、ストレージ空き80GB以上あれば動作します。

手順書の特徴——詰まらせない工夫

本手順書には3つの工夫があります。

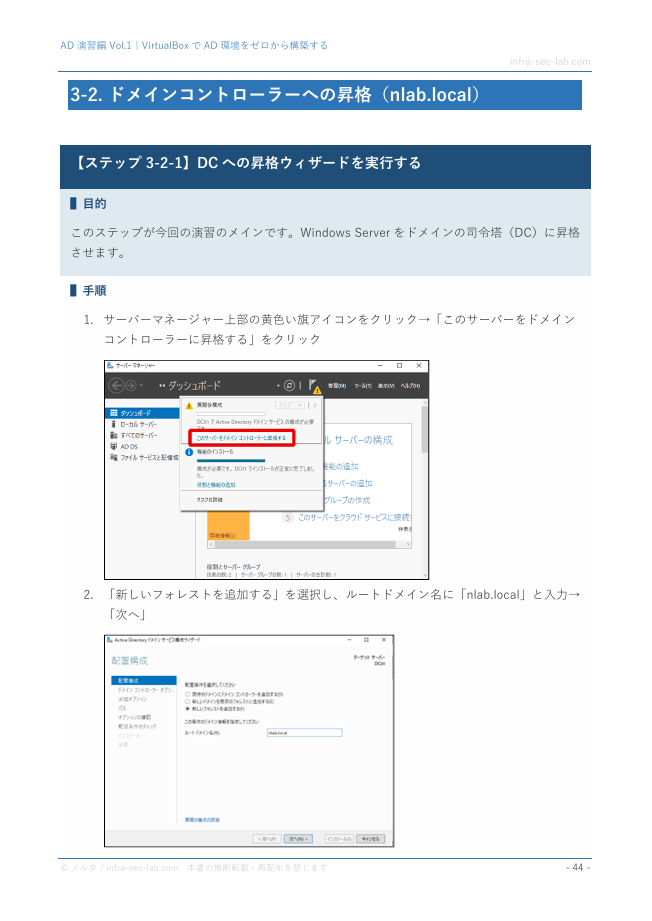

① 全手順にスクリーンショット付き

各操作手順の直後に実際の画面キャプチャを掲載しています。「今自分の画面は合っているか」をその場で確認しながら進めることができます。

② スナップショット戦略を組み込み

VirtualBoxのスナップショット機能を使い、設定を失敗しても元に戻れる起点を設けています。初めての方でも安心して手を動かせる構成です。

スナップショット(Snapshot) 仮想マシンの状態を特定の時点で保存する機能。失敗しても保存した時点に戻せる。

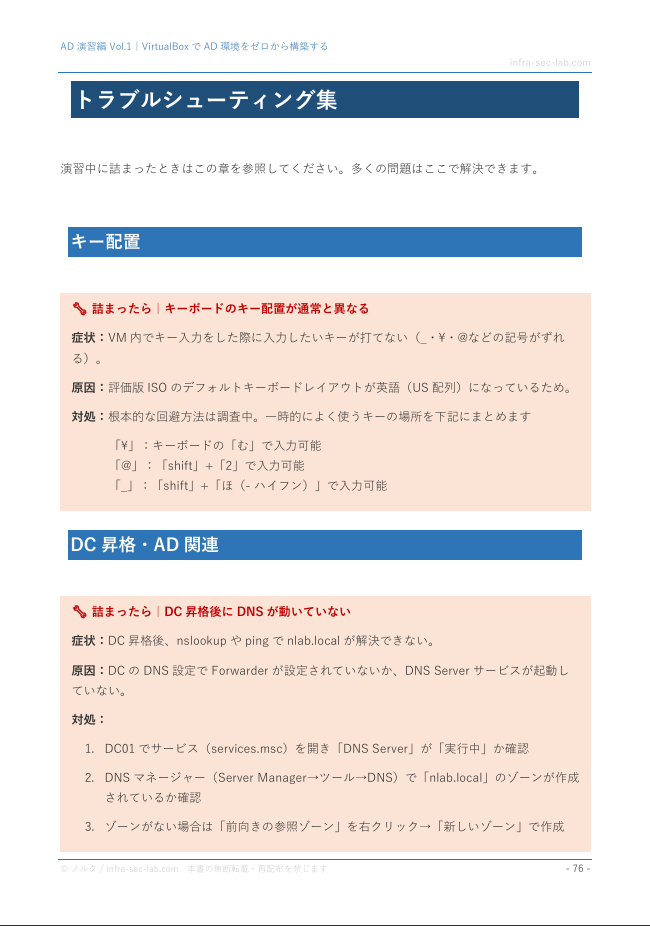

③ トラブルシューティング集を収録

ドメイン参加失敗・DNS設定ミス・キーボード配列のズレなど、実際の検証で遭遇したトラブルとその解決方法をまとめています。

こんな方に向いています

- Active Directoryを概念では知っているが、自分で構築したことがない

- 現場でADを触る機会があるが、自信を持って操作できない

- 自宅に検証環境を作ってスキルアップしたい

- Vol.4・5の攻撃・防御演習に向けて土台環境を準備したい

逆に以下の方には向いていません。

- ADの概念がまだ曖昧な方(先にブログ記事で概念を学ぶことをお勧めします)

- Windows Server・VirtualBoxを一切触ったことがない方(基本的なPC操作は必要です)

ADの概念については「Active Directoryとは?ドメイン・認証・設計の基本をわかりやすく解説」を先にご覧ください。

Vol.2以降の予告——シリーズの全体像

Vol.1はシリーズ全5巻の土台となる環境構築編です。Vol.2以降では、この環境をベースに設計・攻撃・防御と段階的にステップアップしていきます。

| 巻 | テーマ | 状態 |

|---|---|---|

| Vol.1 | VirtualBoxでAD環境をゼロから構築する | 販売中 |

| Vol.2 | OU・GPO・グループを設計して適用する | 準備中 |

| Vol.3 | 特権アカウントを設計してTierモデルを実装する | 準備中 |

| Vol.4 | 攻撃手法を体験する(Pass-the-Hash・Kerberoasting) | 準備中 |

| Vol.5 | イベントログで攻撃を検知・分析する | 準備中 |

Vol.4・5では攻撃者視点でADの弱点を体験し、Vol.5でその痕跡をイベントログから検知する流れになっています。AD攻撃の概要については「AD攻撃手法と要塞化」で解説しています。

Pass-the-Hash(パス・ザ・ハッシュ) パスワードのハッシュ値を盗み、認証を突破する攻撃手法。AD環境で特に有効な横移動手法として知られる。

まとめ——まず手を動かすことから始めよう

ADを「知っている」状態から「できる」状態へ。その第一歩がVol.1です。

今日確認すべきことは1つです。

自分のPCにAD環境を立ち上げたことがあるか。

ない方は、ぜひVol.1から始めてみてください。2〜3時間あれば、自分のPC上でADドメインが動く環境が手元に揃います。

参考:Microsoft Learn|Active Directory Domain Services の概要

👉 AD演習編 Vol.1 をBOOTHで購入する(980円)

あわせてご覧ください

コメント